NIS-2 : L'impact de la Directive Network and Information Security sur la Cybersécurité en Europe

Le 10 novembre 2022, les membres du Parlement européen ont donné leur aval à la directive NIS-2, une étape clé visant à instaurer une harmonisation accrue et un renforcement significatif de la cybersécurité sur le marché européen.

1. Renforcer les mesures de sécurité cyber

La directive NIS-2 constitue le nouvel ensemble de réglementations en matière de cybersécurité, instaurant des obligations pour les entités opérant au sein de divers secteurs jugés cruciaux. A titre d’exemple, elle impacte désormais environ 600 types d'entités distinctes en France.

Avant 2016, la gestion de la menace cyber s’effectuait au niveau national avec pour conséquence un manque de coordination des Etats membres dans la gestion, le traitement ou la prévention des risques cyber. En juillet 2016, l’adoption de la directive NIS en tant que première législation européenne relative à la cybersécurité constituait un cadre commun à l’ensemble de l’Europe et posait les fondamentaux de la gestion du risque cyber à grande échelle en établissant notamment la notion d'opérateur de service essentiel (OSE). Cette dénomination regroupe les organisations publiques et privées jouant un rôle crucial pour l’intérêt général et dont une faille de sécurité informatique aurait un impact sur la continuité de certains services considérés essentiels voire critiques.

La directive NIS a également défini la notion de fournisseurs de services numériques (FSN), englobant les entités juridiques fournissant des services numériques, tels que les plateformes de marché (comme Amazon), les moteurs de recherche ou les services de cloud afin de renforcer la cyber sécurité et la résilience des services numériques essentiels en Europe.

Parmi ses obligations, la directive imposait aux OSE de notifier à leur organisme référent comme l'ANSSI en France ou Bundesamt für Sicherheit in der Informationstechnik (BSI) en Allemagne, les incidents affectant les systèmes qui soutiennent les services essentiels et de mettre en place des contrôles de sécurité supervisés par leur agence référente ou par des prestataires de services de confiance qualifiés. L'objectif de cette exigence était de prévenir ou du moins de réduire les conséquences potentielles des incidents de sécurité informatique tels que les cyberattaques. En d'autres termes, les États membres devaient veiller à ce que ces entreprises et organisations mettent en place des mesures de sécurité appropriées pour protéger leurs systèmes informatiques et minimiser les dommages en cas de violation de la sécurité.

Pourquoi NIS-2 ?

Le réexamen de la première directive NIS par la Commission Européenne découle de la croissance exponentielle des menaces cyber dans tous les secteurs, qu'ils soient publics ou privés, ayant entraîné la nécessaire adaptation de la réglementation existante pour mieux protéger les infrastructures, les services essentiels, ainsi que les données sensibles dans l'ensemble de l'Union européenne. Cette évolution a incité la Commission Européenne à élargir la portée de la directive NIS de 2016 et mieux prévenir les menaces tout en consolidant la position de l'Union européenne en tant qu'acteur clé sur la scène mondiale de la cybersécurité.

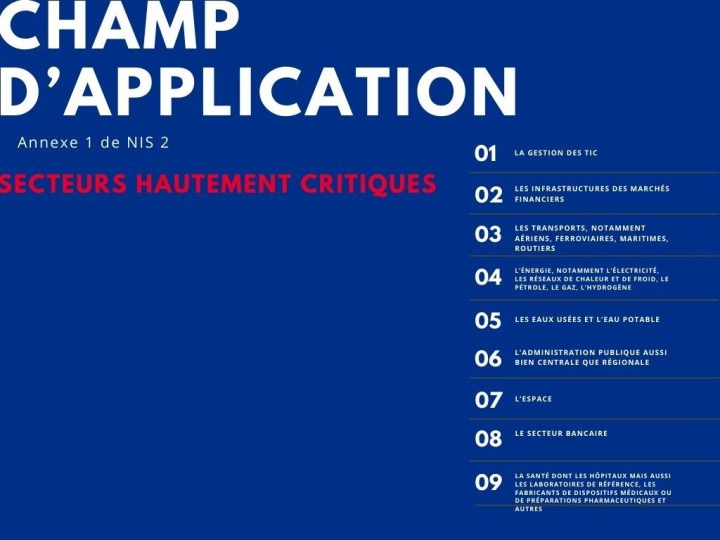

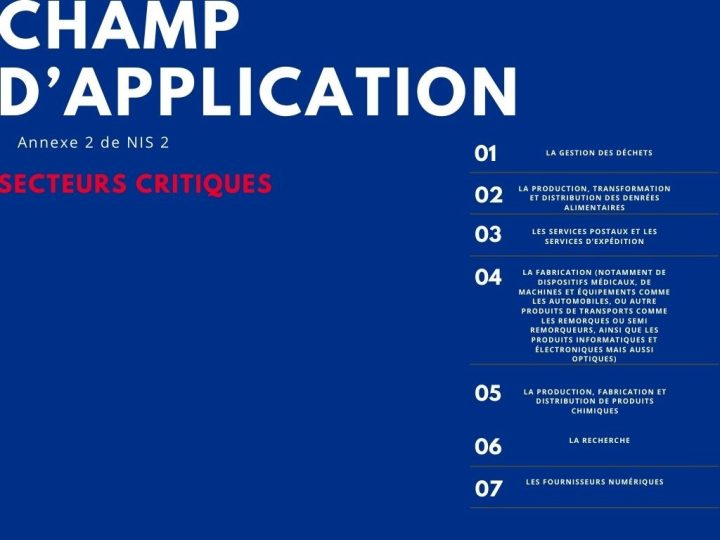

C’est pourquoi la directive NIS-2 va plus loin en élargissant considérablement les objectifs et la portée du dispositif pour offrir une protection renforcée par le passage à 35 secteurs réglementés (voir graphique 3 ci-dessous) contre 19 initialement.

2. Qui est concerné par NIS-2 ?

Les entités essentielles et importantes

À la différence de NIS-1, la directive NIS-2 officialise une liste précise des secteurs concernés par son application et divise les acteurs en deux groupes en fonction de leur taille : les entités essentielles et les entités importantes (voir graphique 3). Bien que les deux dénominations soient assujetties aux mêmes obligations, les entités importantes bénéficient d'un régime de mise en œuvre moins contraignant.

La directive NIS se concentre principalement sur les secteurs considérés comme essentiels pour le fonctionnement de la société et qui nécessitent une approche coordonnée au niveau de l'Union européenne pour renforcer la cybersécurité. NIS-2 exclut certaines entités de l'administration publique notamment celles qui touche à la sécurité nationale, la sécurité publique, la défense ou l'application de la loi selon l’art. 2 (8), ces domaines étant considérés comme relevant des compétences régaliennes des États membres, dont les spécificités relèvent de ses propres lois et réglementations nationales. Cependant, les entités de l'administration publique dont les activités ne sont que marginalement liées à ces domaines ne sont pas exclues de cette directive.

3. La sécurité des identités au coeur des préoccupations

Pour répondre aux obligations de NIS-2, les organisations concernées par la directive vont devoir renforcer la sécurisation de leurs infrastructures numériques, mais pas seulement. En effet, la prévention englobe plusieurs domaines d'intervention pour anticiper autant les attaques physiques que des attaques logiques, les deux pouvant être reliées pour une même finalité. C’est en cela que la gestion des identités devient essentielle pour permettre un contrôle permanent des accès physiques et logiques afin de s’assurer que seules les personnes ou les objets connectés, préalablement autorisés, peuvent entrer dans des locaux aux accès restreints, accéder à des systèmes d’information sensibles ou échanger des données sécurisées.

Les identités sécurisées constituent alors un premier rempart en offrant un contrôle adapté selon le niveau d’authentification visé (ou a minima nécessaire). Pionnière dans la gestion des identités sécurisées répondant aux standards les plus élevés et en conformité avec la règlementation européenne, la suite logicielle Nexus Smart ID d’IN Groupe répond à ces enjeux en contribuant à couvrir l’essentiel des critères de sécurisation imposés par NIS-2 grâce notamment à sa capacité :

- d’émettre et de gérer des identités de confiance,

- de déployer l'authentification multifactorielle,

- de superviser l'accès aux ressources de l'organisation,

- d'automatiser les procédures,

- ainsi que de simplifier le chiffrement et la signature électronique des e-mails.